반응형

Objective

Run your own JavaScript in another user's browser, use this to steal the cookie of a logged in user.

다른 사용자의 쿠키를 훔치는 것이 목표이다.

DOM XSS는 서버에는 스크립트가 전달되지 않으나, 브라우저에서 스크립트가 동작하게 되는 공격이다.

아래 링크처럼 작성하면, 스크립트는 작동하지만 #으로 인해 서버에는 그 값이 전달되지 않는다고 한다.

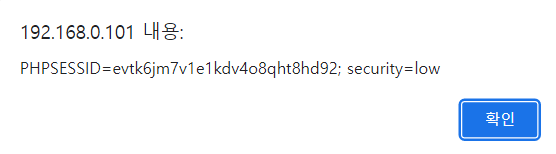

http://192.168.0.101/vulnerabilities/xss_d/?default=#%3Cscript%3Ealert(document.cookie)%3C/script%3E

스크립트는 정상적으로 작동이 되고 있다.

첫번째는 #를 붙이지 않은 것, 4번째는 #를 붙인 것이다. 정말로 서버에는 스크립트 코드가 전송되지 않았다.

반응형

'해킹 > DVWA' 카테고리의 다른 글

| DVWA 실습 12. Stored XSS (Low) (0) | 2022.05.21 |

|---|---|

| DVWA 실습 11. Reflected XSS (Low) (0) | 2022.05.21 |

| DVWA 실습 9. Weak Session IDs (Low) (0) | 2022.05.20 |

| DVWA 실습 8. Blind SQL Injection (Low) (0) | 2022.05.20 |

| DVWA 실습 7. SQL Injection (Low) (0) | 2022.05.20 |