반응형

Objective

Remotely, find out the user of the web service on the OS, as well as the machines hostname via RCE.

RCE로 호스트 이름을 찾는 것이 목표이다.

https://arch7.net/286 를 참고하면 윈도우에서는 'hostname' 명령어로 호스트(PC)의 이름을 알 수 있다고 한다.

인코딩 문제로 다시 한글이 깨져서 나오는데, 지난 번에 말한 방법으로 한글 인코딩을 시켜주면 잘 보인다.

Korean (EUC-KR)도 되고, Korean 으로도 되었다.

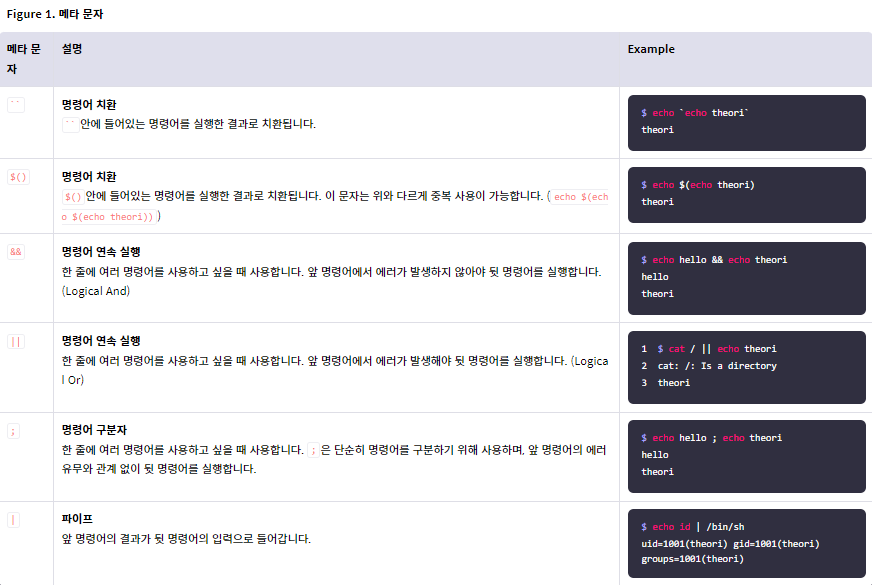

지난번 처럼 google.com && hostname 를 입력하면 아래와 같이 에러가 뜬다.

그러나 || hostname 를 입력하면 ping 명령어에 대한 에러(사용법) 문구가 뜬 후, PC 이름이 출력된다.

google.com | hostname 를 입력해도 호스트 이름이 출력된다.

그 이유는 아래를 참고하자.

소스 코드의 일부를 보면 &&과 ;만 블랙리스트 방식으로 막고 있기 때문에 |나 ||를 이용해 우회가 가능한 것이다.

// Set blacklist

$substitutions = array(

'&&' => '',

';' => '',

);

// Remove any of the charactars in the array (blacklist).

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

반응형

'해킹 > DVWA' 카테고리의 다른 글

| DVWA 실습 4. File Inclusion (Medium) (0) | 2022.05.25 |

|---|---|

| DVWA 실습 3. Cross Site Request Forgery (CSRF) (Medium) (0) | 2022.05.25 |

| DVWA 실습 1. Brute Force (Medium) (0) | 2022.05.24 |

| DVWA 실습 14. JavaScript (Low) (0) | 2022.05.22 |

| DVWA 실습 13. CSP Bypass (Low) (0) | 2022.05.22 |